Найдите в интернете информацию о том, как зовут людей, изображённых на этих фото:

Фото 1

Фото 2

Фото 3

Фото 4

Просмотрите эти страницы ВКонтакте и найдите данные. которые могут представлять угрозу безопасности пользователей:

https://vk.com/kristinochkarr

http://vk.com/minindenis

https://vk.com/mikonoriko

Что такое персональные данные?

Согласно закону, персональными данными является абсолютно любая информация, которая относится к определённому человеку. Основными персональными данными, которые встречаются в повседневной жизни, являются фамилия, имя, отчество субъекта (физического лица), дата рождения, адрес местожительства или регистрации, социальное, имущественное, семейное положение, сведения о доходах, образовании, профессии и т.п.

Существует четыре вида персональных данных, которые разделяются по степени информативности:

- Первый вид — специальные категории персональных данных, которые включают в себя информацию о национальной и расовой принадлежности человека, о религиозных либо философских убеждениях, информацию о здоровье и интимной жизни человека.

- Второй вид содержит информацию, по которой можно идентифицировать человека и получить о нем дополнительные сведения, например, ФИО, адрес и сведения о заработках.

- Персональные данные третьего вида — это информация, позволяющая только определить человека, то есть, например, фамилия, имя и дата рождения.

Защита личной информации

Личная информация — это ваши имя и фамилия, паспортные данные (номер, серия, копия паспорта), пароли для доступа к различным сервисам и электронным кошелькам. Также личной информацией стоит считать:

- номер вашего телефона,

- номера телефонов ваших родственников,

- ваш домашний адрес,

- ваш возраст и дату рождения,

- ваше место работы — если вы работаете, и номер школы и класса — если вы учитесь,

- любые другие данные, с помощью которых можно разыскать вас или ваших родственников.

Вы сами выбираете, какую информацию о себе сообщить. В интернете никто не может заставить вас предъявить паспорт или назвать настоящую фамилию. Некоторым сайтам (например, интернет-магазинам) необходимо знать о вас правду, но стоит ли раскрывать свои данные — всегда решаете вы. Если вы сомневаетесь в том, что какому-либо сайту можно доверить вашу личную информацию, — лучше не доверяйте.

Как защитить себя в сети?

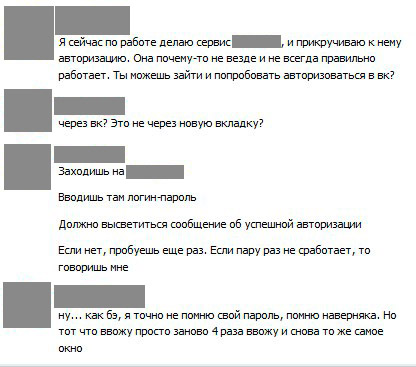

Активная жизнь в интернете, социальные сети и онлайн-транзакции ставят вопросы конфиденциальности и безопасности на первый план у многих, даже совершенно лишенных мнительности, пользователей. Действительно, часто встречаются случаи нарушения обещаний о неразглашении данных со стороны компаний, эти данные собирающих. Но виноваты они далеко не во всех случаях. Зачастую сами пользователи подвергают информацию о себе излишней огласке, а конфиденциальные данные делают настолько доступными, что любой желающий может использовать их в собственных целях. А цели, как известно, не у всех благородны.

Узнаем, что именно думают пользователи о безопасности в Интернете и как они пытаются защитить себя.

Как повысить свою безопасность?

Многие думают, что единственные способ оградить себя от неприятностей – уменьшить онлайн-активность. Но сегодня существует множество способов защиты конфиденциальности, предлагаемые социальными сетями и самостоятельными сервисами охраны данных.

Обезопасить себя очень просто: используйте специальное программное обеспечение и регулируйте собственное поведение в сети. Тогда ни один мошенник не сможет заполучить данные о вас, а подробности вашей личной жизни не станут достоянием широкой общественности.

Когда-то люди умели хранить секреты. Но с приходом цифровой эры возможностей оставить что-либо конфиденциальным становится все меньше. Данные о наших повседневных действиях: общении с друзьями, поездках в отпуск и покупках — все это и многое другое записывается и хранится на серверах разных компаний и организаций.

Защита личных данных — это важная проблема для людей всех возрастов.

Десять простых правил, которые помогут вам сохранить конфиденциальность

1. Каждая соцсеть — это бесценный источник информации для злоумышленников, собирающих персональные данные, которые они затем используют для обмана и мошенничества. Поэтому так важно правильно настроить конфиденциальность вашего профиля Facebook, «ВКонтакте», «Одноклассников» и любой другой соцсети.

2. В вашей

почте хранятся «ключи» от большинства ваших учетных записей, так как процедура восстановления пароля чаще всего осуществляется именно с помощью email-сообщений. Поэтому жизненно необходимо обезопасить свой основной почтовый адрес, к которому привязаны интернет-банк и самые важные для вас сайты (например, соцсети). Если вы хотите зарегистрироваться на сайте знакомств или в каком-нибудь сомнительном сервисе, лучше создайте второй (а то и третий или даже четвертый) почтовый ящик.

3. Недавно компания

Google запустила специальный инструмент, позволяющий пользователям проверить, какие личные данные они опубликовали с помощью разных Google-сервисов. Мы рекомендуем вам воспользоваться этим инструментом — можете узнать много интересного.

4. Не публикуйте онлайн фотографии ваших документов,

билетов и платежных чеков. Также не стоит рассказывать о том, когда вы собираетесь уехать в отпуск или полдня и полночи отрываться в местном ночном клубе. Эти данные очень интересуют как кибермошенников, охотящихся за чужими финансами, так и обычных домушников, ждущих, когда люди уйдут куда-нибудь надолго.

5. Не используйте

открытые Wi-Fi-сети. Они могут выглядеть как вполне надежный источник Интернета, предоставленный местным кафе или даже библиотекой, но вам будет сложно отличить «добропорядочный» Wi-Fi от «зловредного». Чтобы создать такую сеть, преступнику понадобятся всего лишь ноутбук и Wi-Fi-адаптер. И мошенники действительно используют этот метод, чтобы перехватить логины и пароли пользователей, пытающихся подключиться к Интернету с помощью их Wi-Fi-сетей.

6. Избегайте ненадежных паролей. Слабые комбинации практически ни от чего не защищают. На самом деле не так сложно запомнить надежный пароль.

7. Помните о том, что для детей проблема конфиденциальности так же актуальна, как и для взрослых. Кибертравля — не миф, от нее страдают множество подростков по всему миру. Поэтому важно не публиковать посты, фото и видео, которые могут в будущем стать для вас источником головной боли

8. Вам надоела реклама в Сети? Баннеры могут превратить обычную интернет-страницу в выставку продуктов, которые вам не нужны и неинтересны. А вы знаете, что такие рекламные объявления к тому же шпионят за тем, чем вы занимаетесь онлайн?

9. Интернет-магазины используют ваши данные, чтобы продавать вам больше товаров благодаря персонализированной рекламе, — для этого они отслеживают ваше поведение в Сети.

10. Конечно, маркетинг был бы менее успешным, если бы программы для сбора данных не попадали к нам на ПК довольно незаметным и при этом полностью легальным образом. Когда вы устанавливаете бесплатное ПО, вам часто предлагают поставить дополнительно разнообразные плагины, расширения и панели инструментов.

Многие не читают надписи при установке программы, а просто нажимают «Далее». В этом случае вместе с нужной утилитой устанавливается целый пакет бесполезных дополнений, которые способны поменять привычные для вас настройки на незнакомые: например, поставить новую домашнюю страницу и свой сервис поиска.

Завдання для самостійного опрацювання: перегляньте відео "Хто зробив Трампа президентом?"

.jpg)